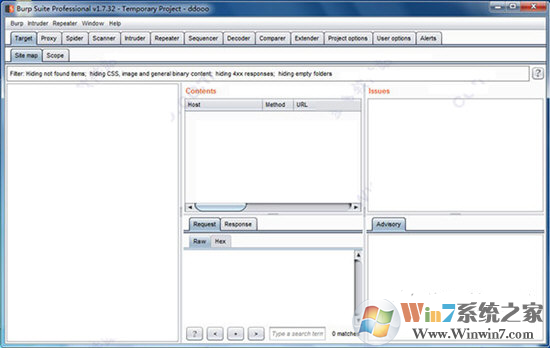

Burp Suite 是用于攻击web 应用程序的集成平台,是一款非常好用的渗透测试工具,包含了许多工具,并为这些工具设计了许多接口,以促进加快攻击应用程序的过程。Burp Suite为这些工具设计了许多接口,以加快攻击应用程序的过程。所有工具都共享一个请求,并能处理对应的HTTP 消息、持久性、认证、代理、日志、警报。

Burp Suite汉化版软件功能

1、Target(目标)——显示目标目录结构的的一个功能。

2、Proxy(代理)——拦截HTTP/S的代理服务器,作为一个在浏览器和目标应用程序之间的中间人,允许你拦截,查看,修改在两个方向上的原始数据流。

3、Spider(蜘蛛)——应用智能感应的网络爬虫,它能完整的枚举应用程序的内容和功能。

4、Scanner(扫描器)——高级工具,执行后,它能自动地发现web 应用程序的安全漏洞。

5、Intruder(入侵)——一个定制的高度可配置的工具,对web应用程序进行自动化攻击,如:枚举标识符,收集有用的数据,以及使用fuzzing 技术探测常规漏洞。

6、Repeater(中继器)——一个靠手动操作来触发单独的HTTP 请求,并分析应用程序响应的工具。

7、Sequencer(会话)——用来分析那些不可预知的应用程序会话令牌和重要数据项的随机性的工具。

8、Decoder(解码器)——进行手动执行或对应用程序数据者智能解码编码的工具。

9、Comparer(对比)——通常是通过一些相关的请求和响应得到两项数据的一个可视化的“差异”。

10、Extender(扩展)——可以让你加载Burp Suite的扩展,使用你自己的或第三方代码来扩展Burp Suit的功能。

11、Options(设置)——对Burp Suite的一些设置。

Burpsuite软件特色

1、Burp Suite是专业的漏洞分析软件,可以检测你网站出现的漏洞

2、适合维护人员使用,可以对你的计算机系统安全维护

3、支持重复扫描功能,对当前的系统内容重新检测

4、支持更多扩展的内容,近十款工具维护你的系统

5、支持手动选择分析的内容,可以添加分析模块

6、支持常见的漏洞分析,可以检测一百多个漏洞

7、Burp Suite企业版可以在特定时间执行计划扫描,或按需执行一次性扫描。

8、可以将重复扫描配置为无限期运行或直到定义的终点。

9、可以在一个位置查看给定网站的整个扫描历史记录。

burpsuite使用教程

1.使用Burp进行抓包

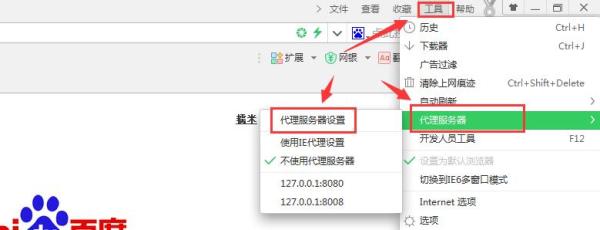

这边抓包,推荐360浏览器7.1版本(原因:方便)

在浏览器设置代理:

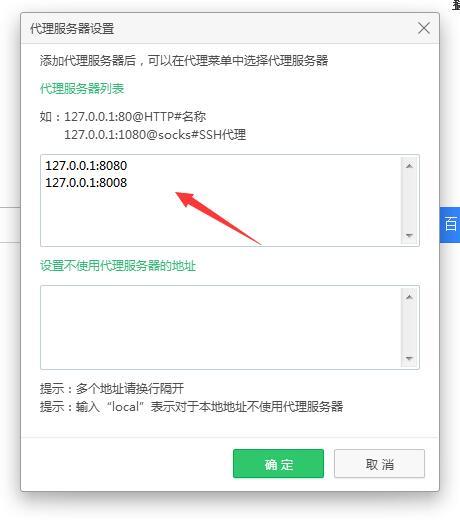

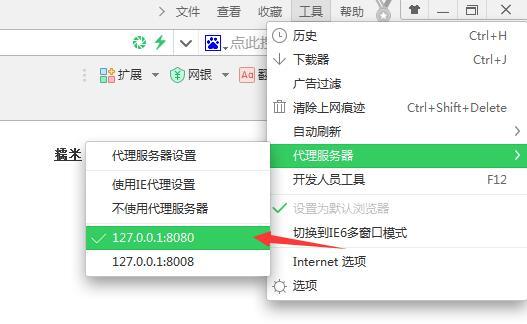

360浏览器:工具->代理服务器->代理服务器设置

设置好代理:127.0.0.1:8080 -> 确定

(这边说下,Burpsuite原为收费,打开的时候使用已经破解的补丁就可以正常使用,就是如下的正确打开方式)

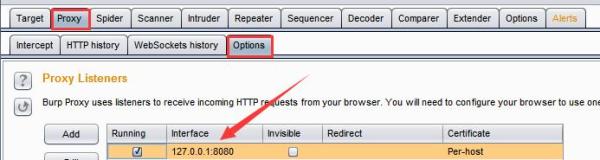

打开BurpLoader.jar 进行监听设置:

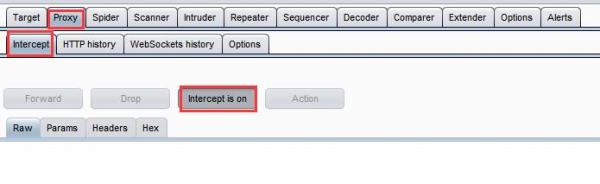

Proxy->Options

我们再仔细看下:

Interface 设置要跟前面浏览器设置的代理服务器一样。

Running 一定要打勾才可以监听。

开始抓包:

360浏览器设置:

Burp设置:

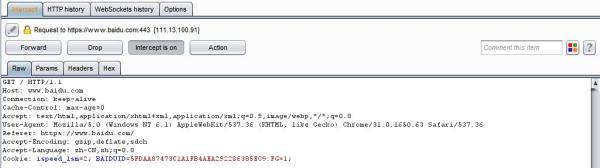

这样在浏览器进行操作就可以抓到包:

可以直接在Raw这进行修改包的内容,最后要让包正常传递过去,点击Forward即可。

不要这个包,点击Drop,就可以丢弃。

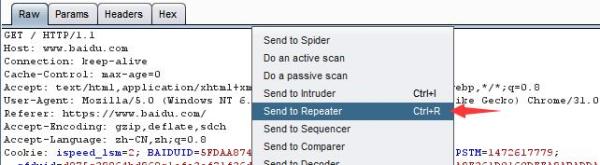

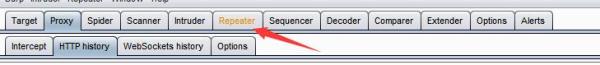

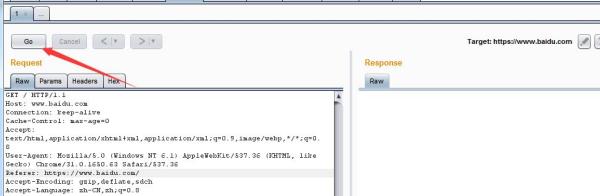

进行重放包:

鼠标对着Raw的内容右击,最后单击Send To Repeater

之后,你会发现这样的情况:

只需要点击Repeater进入重放功能模块。

想要重放点击Go就可以,从页面可以看到左边是我们抓到的包,右边是包返回的结果。

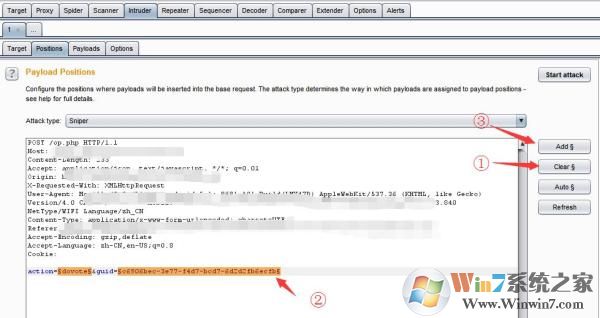

进行爆破:

跟上面重放是一样的,右击Raw的内容,点击Send to Intruder

之后也会出现Intruder变黄色。还是跟重放一样,进去爆破功能模块。

设置爆破的参数:

进入后,先点击Clear $

把要爆破的参数后面的值选中,点击Add $

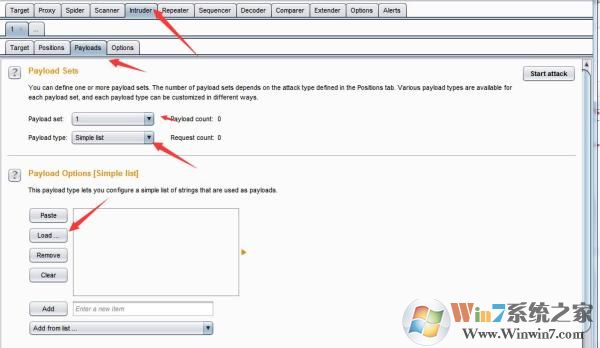

设置好后,进行字典的设置。

点击Load可以载入你自己的字典。

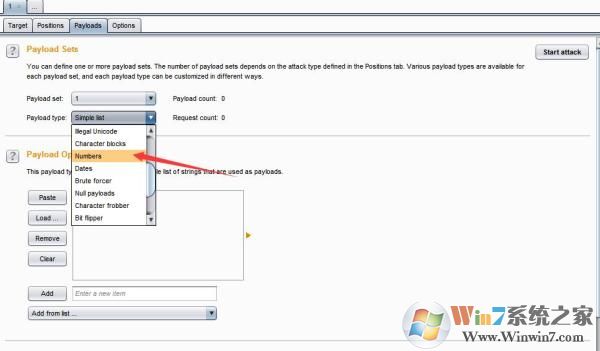

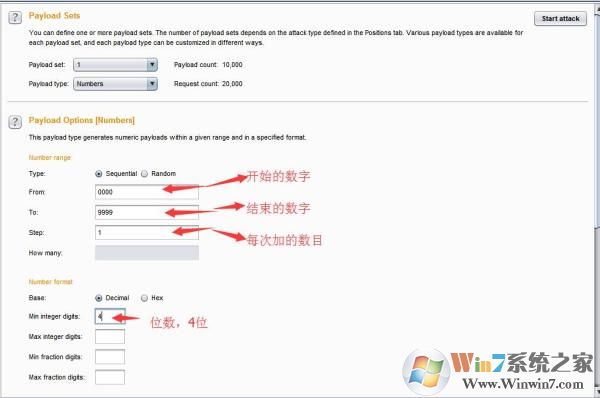

如果要爆破4位数的字典或者5位数的(纯数字),不必自己生成字典,用Burp自带的字典:

在进行设置:

最后要爆破的时候,点击Start attack

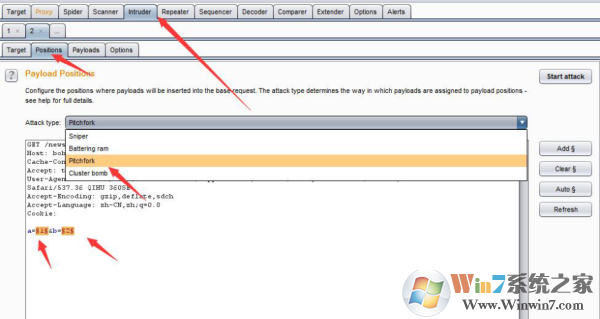

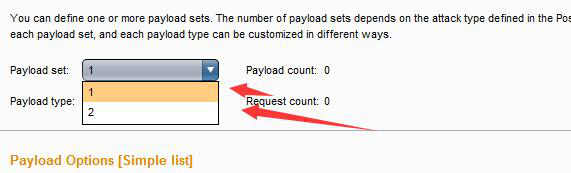

双参数爆破:

两个参数设置。

再分别进行字典的导入:

360解压缩软件2023

360解压缩软件2023 看图王2345下载|2345看图王电脑版 v10.9官方免费版

看图王2345下载|2345看图王电脑版 v10.9官方免费版 WPS Office 2019免费办公软件

WPS Office 2019免费办公软件 QQ浏览器2023 v11.5绿色版精简版(去广告纯净版)

QQ浏览器2023 v11.5绿色版精简版(去广告纯净版) 下载酷我音乐盒2023

下载酷我音乐盒2023 酷狗音乐播放器|酷狗音乐下载安装 V2023官方版

酷狗音乐播放器|酷狗音乐下载安装 V2023官方版 360驱动大师离线版|360驱动大师网卡版官方下载 v2023

360驱动大师离线版|360驱动大师网卡版官方下载 v2023 【360极速浏览器】 360浏览器极速版(360急速浏览器) V2023正式版

【360极速浏览器】 360浏览器极速版(360急速浏览器) V2023正式版 【360浏览器】360安全浏览器下载 官方免费版2023 v14.1.1012.0

【360浏览器】360安全浏览器下载 官方免费版2023 v14.1.1012.0 【优酷下载】优酷播放器_优酷客户端 2019官方最新版

【优酷下载】优酷播放器_优酷客户端 2019官方最新版 腾讯视频播放器2023官方版

腾讯视频播放器2023官方版 【下载爱奇艺播放器】爱奇艺视频播放器电脑版 2022官方版

【下载爱奇艺播放器】爱奇艺视频播放器电脑版 2022官方版 2345加速浏览器(安全版) V10.27.0官方最新版

2345加速浏览器(安全版) V10.27.0官方最新版 【QQ电脑管家】腾讯电脑管家官方最新版 2024

【QQ电脑管家】腾讯电脑管家官方最新版 2024 360安全卫士下载【360卫士官方最新版】2023_v14.0

360安全卫士下载【360卫士官方最新版】2023_v14.0