nbtscan是一个非常给力的Mac地址扫描工具,它的体积小巧,运行速度流畅,用于局域网中查看其他机器的MAC地址,还能够显示IP,主机名,用户名称和MAC地址等等操作,有需要查看本地MAC地址的用户快来通过winwin7分享地址来获取这款MAC地址查看小工具吧!

NbtScan使用说明

1、将压缩文件中的nbtscan.exe和cygwin1.dll压缩包解压放进c:下,例如:C:\Windows\System32。

2、在cmd中键入:C: \nbtscan -r 192.168.1.1/256(这儿必须依据用户具体子网键入)。

3、根据查看IP--MAC相匹配表,查出来“000d870d585f”的病毒感染服务器的IP地址。

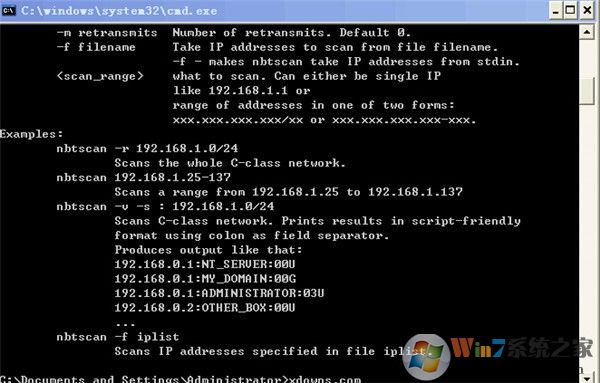

NBTSCAN的使用范例

假设查找一台MAC地址为“000d870d585f”的病毒主机。

1)将压缩包中的nbtscan.exe 和cygwin1.dll解压缩放到c:下(或放在DOS命令的默认路径C:\Windows\System32下)

2)在Windows开始—运行—打开,输入cmd(windows98输入“command”),在出现的DOS窗口中输入:C: \nbtscan -r 192.168.16.1/24(这里需要根据用户实际网段输入),回车。

3)通过查询IP--MAC对应表,查出“000d870d585f”的病毒主机的IP地址为“192.168.16.223”。

用NBTSCAN查找主机

ARP欺骗木马开始运行的时候,局域网所有主机的MAC地址更新为病毒主机的MAC地址(即所有信息的MAC New地址都一致为病毒主机的MAC地址),同时在路由器的“用户统计”中看到所有用户的MAC地址信息都一样。

在上面我们已经知道了使用ARP欺骗木马的主机的MAC地址,那么我们就可以使用NBTSCAN工具来快速查找它。

NBTSCAN可以取到PC的真实IP地址和MAC地址,如果有”ARP攻击”在做怪,可以找到装有ARP攻击的PC的IP/和MAC地址。

命令:“nbtscan -r 192.168.16.0/24”(搜索整个192.168.16.0/24网段, 即192.168.16.1-192.168.16.254);或“nbtscan 192.168.16.25-137”搜索192.168.16.25-137 网段,即192.168.16.25-192.168.16.137。输出结果第一列是IP地址,最后一列是MAC地址。

以上便是winwin7给大家分享介绍的局域网MAC地址查看工具—NbtScan!~

360解压缩软件2023

360解压缩软件2023 看图王2345下载|2345看图王电脑版 v10.9官方免费版

看图王2345下载|2345看图王电脑版 v10.9官方免费版 WPS Office 2019免费办公软件

WPS Office 2019免费办公软件 QQ浏览器2023 v11.5绿色版精简版(去广告纯净版)

QQ浏览器2023 v11.5绿色版精简版(去广告纯净版) 下载酷我音乐盒2023

下载酷我音乐盒2023 酷狗音乐播放器|酷狗音乐下载安装 V2023官方版

酷狗音乐播放器|酷狗音乐下载安装 V2023官方版 360驱动大师离线版|360驱动大师网卡版官方下载 v2023

360驱动大师离线版|360驱动大师网卡版官方下载 v2023 【360极速浏览器】 360浏览器极速版(360急速浏览器) V2023正式版

【360极速浏览器】 360浏览器极速版(360急速浏览器) V2023正式版 【360浏览器】360安全浏览器下载 官方免费版2023 v14.1.1012.0

【360浏览器】360安全浏览器下载 官方免费版2023 v14.1.1012.0 【优酷下载】优酷播放器_优酷客户端 2019官方最新版

【优酷下载】优酷播放器_优酷客户端 2019官方最新版 腾讯视频播放器2023官方版

腾讯视频播放器2023官方版 【下载爱奇艺播放器】爱奇艺视频播放器电脑版 2022官方版

【下载爱奇艺播放器】爱奇艺视频播放器电脑版 2022官方版 2345加速浏览器(安全版) V10.27.0官方最新版

2345加速浏览器(安全版) V10.27.0官方最新版 【QQ电脑管家】腾讯电脑管家官方最新版 2024

【QQ电脑管家】腾讯电脑管家官方最新版 2024 360安全卫士下载【360卫士官方最新版】2023_v14.0

360安全卫士下载【360卫士官方最新版】2023_v14.0